Périmètre de sécurité réseau PME : comment le définir ?

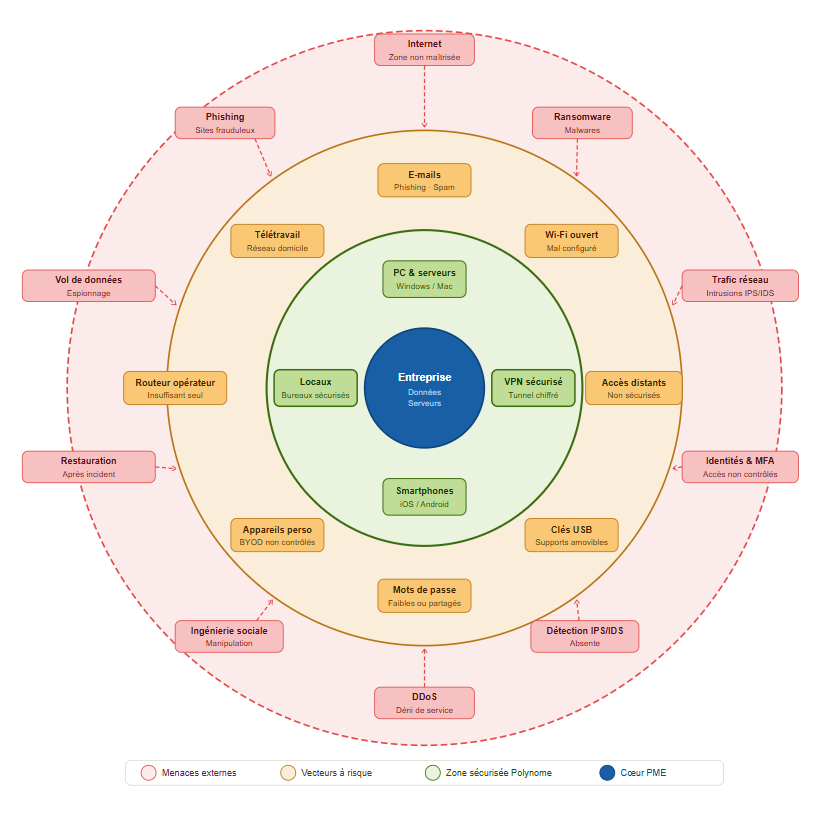

Les cyberattaques ne ciblent plus seulement les grandes entreprises. Elles frappent aussi, et de plus en plus, les PME belges qui n’ont pas défini de périmètre de sécurité réseau clair. Or sans frontière numérique bien tracée, n’importe quel poste, smartphone ou connexion Wi-Fi devient alors une porte d’entrée pour les cybercriminels.

Cet article vous explique ce qu’est un périmètre de sécurité, pourquoi il est indispensable pour votre entreprise et aussi comment le Triple Bouclier en cybersécurité de Polynome — ESET, WatchGuard et Serenity Backup — vous aide à le protéger concrètement.

En résumé

Un périmètre de sécurité réseau désigne l’ensemble des frontières numériques qui séparent votre infrastructure interne du monde extérieur. Il définit donc ce qui entre, ce qui sort et ce qui est autorisé dans votre système informatique. Sans ce périmètre, votre entreprise est alors exposée. Avec lui, bien défini et bien protégé, vous contrôlez ainsi les risques.

Qu’est-ce que le périmètre de sécurité réseau, concrètement ?

Le périmètre de sécurité, c’est la frontière numérique de votre entreprise. Imaginez votre bureau : vous avez une porte d’entrée, une serrure, peut-être un badge pour accéder à certaines zones. En informatique, c’est la même logique.

Concrètement, votre périmètre de sécurité englobe tout ce qui connecte votre réseau interne au monde extérieur : votre connexion internet, vos accès VPN (c’est-à-dire les tunnels sécurisés pour le télétravail), vos e-mails, votre Wi-Fi, et même les clés USB branchées sur un poste.

Chaque point de connexion est donc un point de risque potentiel. C’est pourquoi il faut les identifier, les contrôler et les surveiller.

Vulgarisation : Pensez à votre réseau comme à une maison. Le périmètre, c’est les murs, les fenêtres et les portes. Sans serrure ni alarme, n’importe qui peut entrer.

Pourquoi le périmètre de sécurité réseau est-il de plus en plus difficile à protéger ?

Il y a dix ans, le périmètre d’une entreprise était relativement simple. Les employés travaillaient au bureau, sur des machines fixes, connectées à un réseau local. Aujourd’hui, la situation a radicalement changé.

Le télétravail, les applications cloud (comme Microsoft 365 ou Google Workspace) et les smartphones professionnels ont éclaté ce périmètre. Les données circulent partout. Les connexions se font depuis chez soi, depuis un café, depuis l’étranger. Ainsi, les cybercriminels ont bien plus de portes à essayer.

En Belgique, le Centre for Cybersecurity Belgium (CCB) constate chaque année une augmentation du nombre d’incidents déclarés par les entreprises (Centre for Cybersecurity Belgium, rapport annuel 2024). Car les attaquants s’adaptent rapidement à ces nouvelles réalités.

Voilà pourquoi une approche moderne de la cybersécurité ne peut plus se contenter d’un simple antivirus. Elle doit couvrir l’ensemble du périmètre, avec plusieurs couches de protection complémentaires.

Quels sont les composants clés d’un périmètre de sécurité réseau bien défini ?

Un périmètre de sécurité réseau efficace repose sur plusieurs éléments fondamentaux. Voici les composants essentiels à connaître :

1. Le firewall (pare-feu) C’est la pièce maîtresse du périmètre. Il analyse tout le trafic réseau entrant et sortant. Il autorise ce qui est légitime et bloque ce qui est suspect. Un firewall professionnel comme le WatchGuard Firebox va bien au-delà du simple routeur fourni par votre opérateur. Il inspecte même les flux chiffrés HTTPS, là où se cachent souvent les attaques modernes.

2. Le VPN (réseau privé virtuel) Le VPN crée un tunnel chiffré entre le collaborateur en télétravail et votre réseau d’entreprise. Concrètement, c’est comme si votre employé était physiquement assis à son bureau, même depuis chez lui. Sans VPN, les données transitent « à nu » sur internet.

3. L’authentification multifactorielle (MFA) Un mot de passe seul ne suffit plus. L’authentification multifactorielle exige une deuxième preuve d’identité, par exemple une validation sur smartphone. Ainsi, même si un mot de passe est volé, l’accès reste bloqué.

4. La segmentation réseau Il s’agit de diviser votre réseau interne en zones séparées. Par exemple, votre réseau de production est isolé de votre réseau invité Wi-Fi. Car si un appareil est infecté dans une zone, il ne peut pas contaminer les autres.

5. La surveillance et la détection d’intrusions (IPS/IDS) Ces systèmes analysent en permanence les comportements anormaux sur votre réseau. Ils détectent les tentatives d’intrusion et alertent votre équipe technique, donc avant que les dégâts ne surviennent.

Comment le Triple Bouclier Polynome protège-t-il votre périmètre de sécurité réseau ?

Polynome a construit son offre cybersécurité autour d’une conviction simple : un seul outil ne suffit jamais. C’est pourquoi le Triple Bouclier cybersécurité combine trois solutions complémentaires, chacune couvrant une couche différente de votre périmètre de sécurité réseau.

🛡️ Bouclier 1 — ESET Cloud Protect : la protection des appareils (endpoints)

ESET sécurise chaque appareil connecté à votre réseau : PC, Mac, smartphones, tablettes. Il bloque les malwares (logiciels malveillants), le phishing (tentatives d’hameçonnage par e-mail ou faux sites) et les ransomwares (logiciels qui chiffrent vos données contre rançon).

C’est donc la première ligne de défense : si une menace tente d’entrer via un appareil, ESET la stoppe.

🔥 Bouclier 2 — WatchGuard Firebox : la sécurité du réseau et des serveurs

WatchGuard est le gardien de votre périmètre réseau. Le Firebox analyse l’intégralité du trafic entrant et sortant. Il bloque les intrusions externes, filtre les sites web dangereux, sécurise vos accès VPN et protège vos serveurs.

WatchGuard couvre aussi le Wi-Fi professionnel (avec le standard de chiffrement WPA3, le plus avancé aujourd’hui), l’authentification multifactorielle via AuthPoint, et la sécurisation complète du télétravail.

En résumé, WatchGuard contrôle les portes et les fenêtres de votre maison numérique.

💾 Bouclier 3 — Serenity Backup : la sauvegarde et la continuité d’activité

Même avec le meilleur périmètre du monde, une attaque peut parfois passer. C’est ici qu’intervient Serenity Backup. Il sauvegarde automatiquement vos données de manière périodique et vous permet de les restaurer rapidement après un incident.

C’est donc le filet de sécurité ultime : si une attaque franchit les deux premières couches, vos données sont récupérables.

Quels sont les périmètres de sécurité réseau les plus souvent négligés par les PME ?

Beaucoup de PME belges pensent être protégées parce qu’elles ont un antivirus. En réalité, plusieurs zones de leur périmètre de sécurité réseau restent exposées. Voici les plus fréquentes :

Le routeur de l’opérateur utilisé seul Il est conçu pour faire passer internet, pas pour sécuriser votre réseau. Il n’inspecte pas le trafic, n’a pas de détection d’intrusions et ne filtre pas les contenus malveillants.

Le Wi-Fi ouvert ou mal configuré Un réseau sans fil accessible sans authentification forte, c’est une invitation à l’espionnage. Un attaquant depuis le parking peut intercepter vos communications.

Les accès distants non sécurisés Un employé en télétravail qui se connecte directement à votre serveur, sans VPN ni MFA, ouvre une brèche considérable dans votre périmètre.

Les mots de passe faibles ou partagés C’est encore l’une des principales causes de compromission. Car « Azerty123 » n’est pas un mot de passe, c’est une invitation.

Les appareils personnels non contrôlés (BYOD) Quand un employé utilise son smartphone personnel pour accéder aux ressources de l’entreprise, sans politique de sécurité, le périmètre s’étend à un appareil que vous ne maîtrisez pas.

Tableau comparatif : périmètre de sécurité réseau sans et avec le Triple Bouclier Polynome

| Zone du périmètre | Sans protection adaptée | Avec le Triple Bouclier Polynome |

|---|---|---|

| Trafic réseau | Routeur opérateur, pas de filtrage | WatchGuard Firebox : inspection complète du trafic |

| Appareils (endpoints) | Antivirus basique ou absent | ESET Cloud Protect : protection avancée multi-appareils |

| Wi-Fi professionnel | Réseau ouvert ou WPA2 basique | WatchGuard Wi-Fi 6 / WPA3 + contrôle d’accès par appareil |

| Télétravail | Connexion directe non chiffrée | VPN Firebox + AuthPoint MFA + vérification de conformité |

| Identités et accès | Mot de passe seul | AuthPoint MFA : double vérification à chaque connexion |

| Données critiques | Sauvegarde manuelle ou absente | Serenity Backup : sauvegarde automatique toutes les 15 min |

| Détection d’intrusions | Absente | WatchGuard IPS/IDS : détection et blocage en temps réel |

| Restauration après incident | Longue, partielle ou impossible | Serenity Backup : restauration rapide, granulaire |

FAQ — Périmètre de sécurité réseau pour PME

C’est la frontière numérique entre votre réseau interne et l’extérieur. Il définit donc ce qui peut entrer et sortir de votre système informatique. Un firewall, un VPN et une politique d’accès en sont les composants essentiels.

Non. Le routeur fourni par votre opérateur est conçu pour la connectivité, et donc pas pour la sécurité. Il ne filtre pas les menaces, n’inspecte pas le trafic chiffré et n’a pas de détection d’intrusions. Un firewall professionnel comme WatchGuard est alors indispensable dès que vous gérez des données sensibles.

UTM signifie Unified Threat Management, soit gestion unifiée des menaces. Contrairement à un pare-feu classique qui filtre uniquement les adresses IP, un firewall UTM analyse le contenu des données, détecte les intrusions, filtre les sites web et inspecte aussi même les flux chiffrés HTTPS. C’est donc une protection bien plus complète.

Il faut au minimum trois éléments : un VPN (tunnel chiffré), une authentification multifactorielle (MFA) et aussi un contrôle de conformité des appareils. WatchGuard combine ces trois couches dans une solution unifiée et surtout gérée depuis WatchGuard Cloud.

La segmentation consiste à diviser votre réseau en zones isolées. Par exemple, vos serveurs de production sont séparés du Wi-Fi invité. Ainsi, si un appareil est infecté, la contamination ne peut pas se propager à l’ensemble de votre infrastructure. C’est donc utile dès que vous avez plusieurs types d’utilisateurs ou d’appareils sur votre réseau.

Non. La technique est indispensable, mais elle ne suffit pas. Car la majorité des cyberattaques commencent par une erreur humaine : un employé qui clique sur un lien de phishing, qui utilise un mot de passe trop simple ou qui branche une clé USB inconnue. La sensibilisation des équipes fait donc partie intégrante de votre périmètre de sécurité.

Oui. WatchGuard propose en effet une gamme modulaire : la série Firebox T est conçue pour les petites structures. Polynome vous aide à calibrer la solution selon votre taille, votre activité et aussi votre budget réel. Vous n’activez donc que les services dont vous avez besoin.

C’est là qu’intervient Serenity Backup. Même si une attaque, comme un ransomware, contourne vos premières lignes de défense, vos données restent sauvegardées et restaurables rapidement. C’est pourquoi Polynome recommande toujours une approche en couches : bloquer, détecter et récupérer.

Conclusion : votre périmètre de sécurité réseau mérite une protection à la hauteur des menaces

Les cybermenaces évoluent vite. Votre périmètre de sécurité réseau doit donc évoluer avec elles. Un antivirus seul ne protège pas votre réseau. Un routeur d’opérateur seul ne protège pas non plus vos serveurs. Et sans sauvegarde, une attaque réussie peut donc paralyser votre activité pendant des jours.

C’est pourquoi Polynome a conçu son Triple Bouclier de cybersécurité : ESET pour vos appareils, WatchGuard pour votre réseau et vos accès, Serenity Backup pour vos données. Ensemble, ces trois couches couvrent l’intégralité de votre périmètre de sécurité, de la menace externe jusqu’à la restauration après incident.

Vous ne savez pas où en est votre périmètre de sécurité aujourd’hui ? Polynome vous propose alors un audit gratuit de votre infrastructure. Nos experts évaluent donc vos risques réels et vous proposent une solution adaptée à votre taille et à votre budget.

Contact : +32 (0)81 84 90 66 | polynome.be/contact

Adresse : Parc Scientifique Crealys, Rue Jean Sonet 17/1, 5032 Gembloux

Le périmètre de sécurité réseau de votre PME trouve donc sa protection optimale grâce au firewall WatchGuard, gardien de vos frontières numériques contre les cybermenaces.